Poursuivant ma série sur le plan de contrôle de l'IA, dans la partie 1, Le middleware est le nouveau plan de contrôle pour l'IA, j'ai expliqué pourquoi le protocole MCP (Model Context Protocol) représente un changement aussi important dans l'architecture d'entreprise. Le MCP réduit la distance entre l'intention et l'action en offrant aux modèles d'IA un moyen standardisé de découvrir et d'invoquer des outils à travers les systèmes.

Dans la partie 2, À quoi ressemble un véritable plan de contrôle IA (et comment en créer un avant que le MCP ne se développe de manière incontrôlée), j'ai expliqué pourquoi le MCP seul ne suffit pas à constituer un plan de contrôle. Le MCP résout le problème « N×M » de la connexion des modèles aux outils, mais il ne définit pas comment les actions sont régies, surveillées ou limitées une fois que les agents sont opérationnels en production.

Cet article s'appuie sur ces fondements pour aborder la question suivante : comment les entreprises exploitent-elles concrètement le plan de contrôle de l'IA ? Le risque n'est pas que le MCP échoue, mais qu'il réussisse alors que l'entreprise n'adapte pas son modèle opérationnel. Le MCP évolue vers une infrastructure sous l'égide de l'Agentic AI Foundation (AAIF) de la Linux Foundation, ce qui rend ce moment critique pour passer de l'expérimentation à une autonomie régulée et prête pour la production.

Les capacités d'abord, pas les outils

Une pratique courante lors de l'adoption précoce du MCP consiste à exposer directement tout ce qui appartient à l'équipe en tant qu'outil : scripts, requêtes, les workflows ou microservices. Cette approche accélère les progrès initiaux, mais crée une fragmentation, car elle expose les mécanismes plutôt que la signification commerciale. Les outils décrivent ce qui peut être appelé ; les entreprises se soucient de ce qui devrait se passer.

Le plan de contrôle de l'IA doit exposer des capacités qui représentent les résultats commerciaux que vous êtes prêt à soutenir. Une capacité n'est pas « mettre à jour le dossier client » ou « appliquer une remise ». Il s'agit plutôt de « résoudre un problème de facturation » avec une séquence définie, des tentatives répétées, des étapes d'approbation et un journal d'audit intégré.

Ce passage des outils aux capacités est une condition préalable à une exécution coordonnée et contrôlée : il garantit que les agents invoquent des actions prédictibles de haut niveau plutôt que d'assembler des opérations atomiques de manière imprévisible.

Considérer les capacités comme des produits signifie qu'elles doivent avoir un propriétaire, des contrats clairs, un comportement observable, des versions et des plans de restauration. C'est là que l'intégration devient une infrastructure d'exécution : ce qui était autrefois une simple infrastructure technique revêt désormais l'importance sémantique d'une logique métier soutenue par la gouvernance et la traçabilité.

Définir où relève l'application des politiques

Une fois que les capacités sont devenues l'unité d'exécution, la question suivante est de savoir où les garde-fous sont appliqués. Dans un système en direct, la décentralisation de l'application des politiques entraîne une fragmentation et des résultats incohérents.

Un modèle opérationnel pragmatique adopté par les entreprises est le suivant :

- Les agents déterminent l'intention, en interprétant les objectifs de l'utilisateur en tâches structurées.

- Le plan de contrôle applique la politique, déterminant les actions autorisées, dans quelles conditions et avec quelles autorisations.

- les workflows de manière déterministe selon des modèles régis, et non selon des séquences ad hoc.

- Les systèmes d'enregistrement restent stables et prévisibles, leur exécution étant limitée à des chemins contrôlés.

Cela garantit que les agents n'appellent jamais directement des systèmes tels que Salesforce ou des points de terminaison de facturation. Le seul chemin fiable en production passe par une fonctionnalité contrôlée qui applique par défaut la politique de l'entreprise.

Lorsque l'application des politiques peut être contournée, elle finit par l'être, ce qui nuit à la fiabilité opérationnelle.

Gérer l'autonomie avec des niveaux d'exécution

Un plan de contrôle doit également définir comment l'autonomie est échelonnée. Toutes les actions ne comportent pas le même risque. Les entreprises ont tout intérêt à organiser leurs opérations en niveaux qui reflètent le rayon d'action et les besoins en matière de gouvernance.

Une structure hiérarchique courante comprend :

- Opérations contextuelles en lecture seule, telles que la recherche et la récupération de métadonnées

- Actions réversibles telles que la création de tickets ou de brouillons de documents, qui nécessitent une observabilité de base

- Changements dans la production tels que les déploiements, les autorisations d'accès, les remboursements ou les remises, qui nécessitent des vérifications et des approbations conformément aux politiques.

- Les actions irréversibles ou réglementées, telles que la suppression de données ou les exportations sensibles, nécessitent des autorisations strictes et des pistes d'audit.

MCP fournit une autorisation au niveau de la couche transport, mais ne définit pas ces politiques d'entreprise. Les niveaux d'exécution rendent les politiques explicites et applicables au moment de l'exécution.

Organisation de l'équipe du plan de contrôle

Où se situe la gouvernance ? Les entreprises qui réussissent considèrent le plan de contrôle comme une plateforme plutôt que comme un projet. Cette équipe ne développe pas toutes les capacités, ne centralise pas toute la logique métier et ne devient pas une file d'attente pour les demandes. Son mandat comprend plutôt :

- Publier et maintenir le catalogue des capacités avec une propriété, une gestion des versions et une documentation claires.

- Définition des primitives d'application des politiques telles que l'identité, les champs d'application, les approbations et les processus d'audit.

- Assurer des garanties d'exécution telles que l'idempotence, les réessais et les actions compensatoires.

- Assurer l'observabilité grâce à des traces de bout en bout qui répondent aux questions suivantes : que s'est-il passé, pourquoi et quel a été l'impact ?

- Certification des capacités pour différents niveaux d'exécution en fonction des exigences de gouvernance

Considérez cette fonction comme la construction de routes pavées, et non comme des points de contrôle fermés : les équipes peuvent se déplacer rapidement sur des chemins sûrs et réglementés sans créer de friction à chaque action.

Un cycle de vie discipliné des capacités

La plupart des défaillances systémiques dans les systèmes autonomes ne résultent pas d'une mauvaise intention. Elles proviennent de décisions locales raisonnables qui s'accumulent en raison de l'absence d'un processus cohérent guidant l'évolution des capacités.

Un cycle de vie rigoureux des capacités garantit que celles-ci sont mises en place, testées et adaptées de manière transparente et contrôlée :

- Les capacités commencent par une proposition qui définit l'intention, le niveau, les systèmes en aval et les classes de données concernées.

- Au cours d'une phase de certification en bac à sable, les équipes rejouent des scénarios historiques et documentent les modes de défaillance.

- Une publication limitée implique un déploiement restreint par unité commerciale, région ou ensemble de données.

- Pendant la promotion, les mises à niveau de niveau nécessitent des contrôles plus stricts en matière de politique, d'approbations et de journalisation.

- La validation continue garantit la stabilité des résultats dans le temps, grâce à la détection des dérives et aux tests de régression sur les invites et les comportements.

Ce cycle de vie garantit la clarté à chaque étape, empêchant ainsi que des choix raisonnables ne se transforment en risques à l'échelle de l'entreprise.

Les indicateurs de réussite qui comptent

Les premiers programmes d'IA mesurent l'activité : combien d'outils ont été exposés, combien de tâches les agents ont accomplies ou le temps estimé gagné. Ces indicateurs sont faciles à mesurer, mais trompeurs. En production, le succès est mesuré par des résultats contrôlés qui indiquent si le plan de contrôle fonctionne comme prévu.

Les indicateurs clés comprennent :

- Pourcentage des actions des agents acheminées via des capacités régies

- Respect des règles d'agrément pour les opérations de niveau supérieur

- Temps moyen nécessaire pour expliquer un résultat entre les systèmes et les acteurs

- Taux d'échec des changements résultant des mises à jour des capacités

- Impacts en aval sur le système, tels que les billets, les remboursements ou les changements d'accès

- Taux d'automatisation ajustés au risque, mesurant l'autonomie à l'échelle d'une gouvernance à plusieurs niveaux plutôt que le volume brut

Ces indicateurs montrent si l'autonomie est sûre, responsable et prévisible, plutôt que simplement active.

Voies de défaillance sûres

Lorsque les agents rencontrent un échec, leur instinct les pousse souvent à essayer d'autres solutions. Cette improvisation peut être utile pendant l'exploration, mais elle est dangereuse en production. Un comportement de repli illimité conduit à des actions dupliquées, des mises à jour partielles et des états incohérents.

Une règle opérationnelle simple permet de limiter ce risque : si une action de niveau 2 ou 3 ne peut être effectuée à l'aide d'une fonctionnalité contrôlée, son exécution doit être transférée vers un workflow humain acheminé. Les agents ne doivent pas tenter d'utiliser d'autres chemins d'accès aux outils de leur propre chef. Cette règle est une décision stratégique, et non une limitation technique. Elle garantit que l'autonomie reste fiable et responsable.

Reprendre le contrôle alors que l'adoption du MCP s'accélère

À mesure que l'adoption du MCP se généralise, l'autonomie peut prendre le pas sur la gouvernance si rien n'est fait pour la contrôler. Quelques mesures décisives permettent de rétablir le contrôle :

- Gel de la publication des outils bruts en tant que points finaux de production afin d'empêcher que des capacités non contrôlées ne deviennent des chemins de facto.

- Mettez en place un catalogue des capacités avec attribution de propriété, hiérarchisation et gestion des versions afin d'assurer une visibilité à l'échelle de l'entreprise.

- Sélectionnez un workflow Tier 2 à fort impact et implémentez-le de bout en bout dans le modèle gouverné. Cela devient un exemple à suivre : une voie toute tracée que les équipes peuvent emprunter.

Une fois ces éléments en place, les organisations peuvent transformer la dynamique d'adoption du MCP en une exécution structurée et prévisible plutôt qu'en une expansion incontrôlée.

MCP est un connecteur, pas le plan de contrôle.

Il est essentiel de comprendre que le MCP n'est pas le plan de contrôle lui-même. Le MCP est une norme de connexion qui permet la découverte et l'invocation de capacités. Il n'impose pas de gouvernance, ne garantit pas une exécution sûre et n'assure pas la responsabilité.

Le plan de contrôle IA est le système qui détermine quelles actions sont autorisées, dans quelles conditions, avec quelle visibilité et sous quelle supervision. Sans lui, les organisations s'exposent à des risques de décentralisation, de limites opérationnelles et de centralisation réactive après les incidents. Le plan de contrôle évite ce cycle, transformant le MCP d'un facilitateur technique en une base opérationnelle fiable.

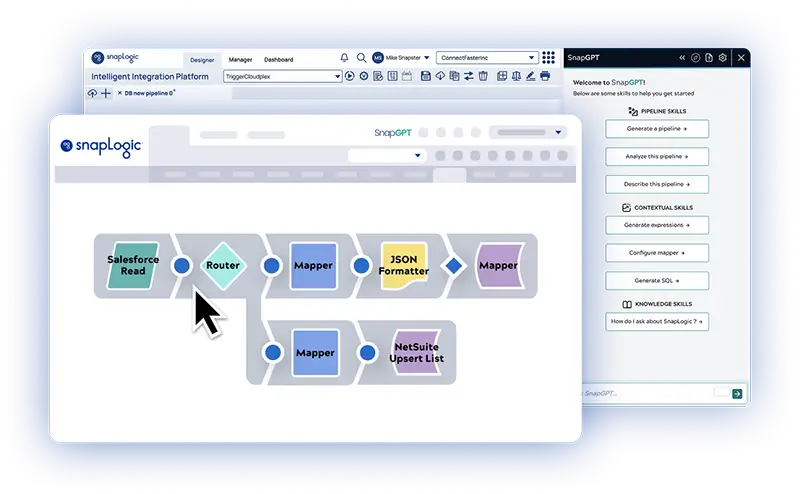

La confiance est le véritable prix

Les entreprises ont toujours eu du mal à mettre en œuvre des changements de manière fiable dans tous leurs systèmes tout en conservant une bonne gouvernance, une bonne visibilité et une bonne évolutivité. SnapLogic a été conçu pour relever ces défis, et cette base s'étend naturellement au plan de contrôle de l'IA. La plateforme des fonctionnalités plutôt que des scripts, l'application de politiques lors de l'exécution, une orchestration déterministe, une observabilité de bout en bout et une supervision humaine là où cela est nécessaire.

Dans une entreprise axée sur l'IA, l'autonomie n'est pas la partie la plus difficile. C'est la confiance qui l'est. Les organisations qui réussiront ne seront pas celles qui disposent du plus grand nombre d'agents ou d'outils. Ce seront celles qui mettront en place une couche d'exécution sur laquelle elles pourront compter pour transformer l'intelligence en action de manière sûre et prévisible.

L'exécution du plan de contrôle IA consiste à créer un système dans lequel les actions autonomes sont fiables, responsables et évolutives, passant de l'expérimentation à l'excellence opérationnelle. Pour franchir une nouvelle étape vers un plan de contrôle IA régulé et prêt pour la production, réservez dès aujourd'hui une démonstration avec SnapLogic.

Découvrez la série sur le plan de contrôle IA

Partie 1 : Le middleware est le nouveau plan de contrôle pour l'IA

Comprenez comment le MCP remodèle l'architecture d'entreprise et réduit la distance entre l'intention et l'action.

Partie 2 : À quoi ressemble un véritable plan de contrôle IA avant que le MCP ne commence à se développer

Découvrez les primitives d'exécution, la gouvernance et la supervision qui garantissent le fonctionnement sûr et prévisible des systèmes autonomes.

Partie 3 : Comment exploiter le plan de contrôle IA sans transformer l'autonomie en chaos

Cet article propose un modèle opérationnel pratique pour faire évoluer les agents IA, gérer les risques et instaurer la confiance dans la production.

Partie 4 : Rendre la confiance visible : les fondements de l'

à l'échelle agentique Comment établir une structure de confiance grâce à des capacités, des registres de décisions vérifiables et un contrôle à plusieurs niveaux afin de gérer en toute sécurité les agents IA dans l'entreprise.

Partie 5 : Le moteur de gouvernance : comment les entreprises maintiennent leur contrôle sur l'

de l'IA agentielle Découvrez comment mettre en place un système de gouvernance évolutif et un catalogue de capacités afin de maintenir le contrôle, l'auditabilité et la durabilité des agents IA autonomes.

Partie 6 : Le déploiement dans l'entreprise : exécution hybride et voie vers l'IA opérationnelle

Comprenez le chemin de migration et le modèle architectural de la gouvernance centralisée avec exécution distribuée pour mettre en œuvrel'IA opérationnelle dans les environnements d'entreprise hybrides.